Motivées par l’optimisation des coûts et la montée en puissance de l’infrastructure, de nombreuses entreprises migrent leurs workloads vers le cloud. Mais cette transition, souvent perçue comme un gage de sécurité, soulève de nouvelles questions : le cloud protège-t-il réellement vos données ?

C’est le sujet abordé par Abir Mouakher (CISO Secteur de l'Énergie), Mikael Le Gall (Manager Sales Engineering chez CrowdStrike), Orion Ragozin (VP CISO / RSSI d'Idemia) et David Lecarpentier (RSSI de GRTgaz) lors de notre Table Ronde des Experts.

.jpg)

Le cloud, une opportunité… mais aussi une cible

Le cloud, représenté aujourd’hui comme l’une des principales manières de sécuriser les données personnelles, est vu par les cybercriminels comme une mine d’or.

Bien sûr, le cloud représente une optimisation des coûts et une montée en puissance de l’infrastructure, mais est-ce vraiment un critère de choix quand la sécurité est mise à niveau ?

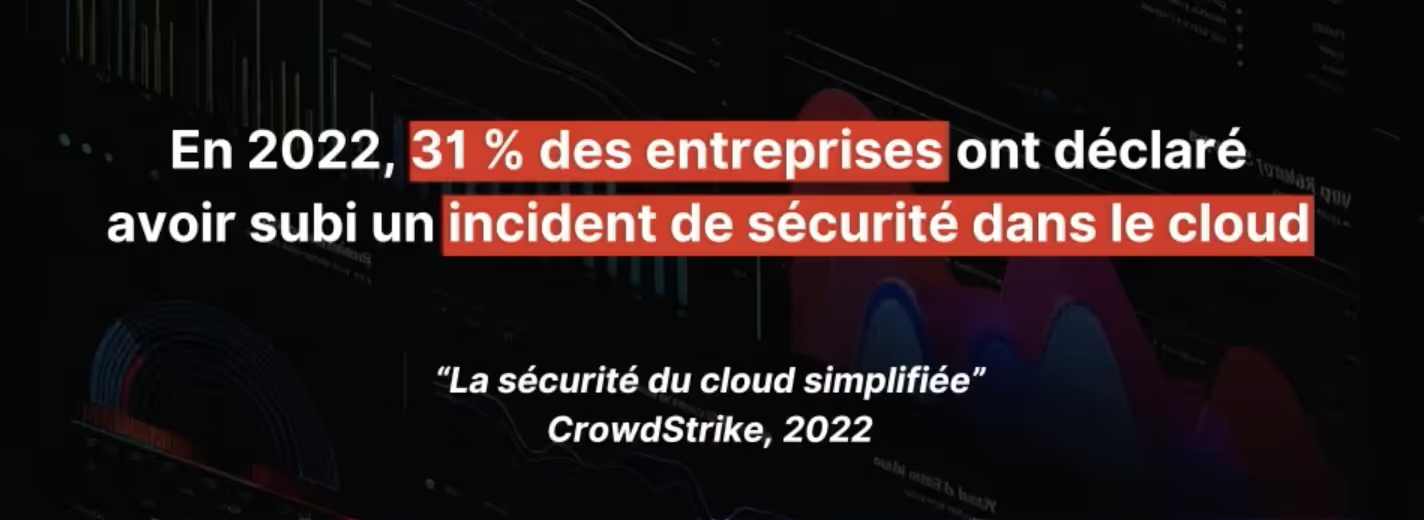

Au vu de la forte augmentation des projets de migration des workloads on-premises vers le cloud, le risque de cyberattaques dans cet environnement perçu comme sécurisé évolue drastiquement.

Les experts l’ont rappelé : pour savoir comment protéger ses données, il faut déterminer précisément ce que l’on souhaite protéger.

Migrer dans le cloud pour une meilleure protection de nos données ?

Lift and shift : l'approche dite parfaite ?

Qui dit migration dans le cloud dit stratégie à adopter et coût à gérer, et le lift and shift rentre dans le podium. Les principales raisons de cette approche résident dans la réduction des coûts et dans la grande amélioration des performances et de la résilience, faisant donc de cette stratégie un point fort pour les entreprises souhaitant migrer vers le cloud.

« Le lift and shift, c’est basculer ce qui est on-premises dans le cloud sans l’accompagner de logique de finance » — Orion Ragozin, VP CISO / RSSI d'Idemia

Quand la protection de nos données repose sur un fichier de configuration

Selon Orion Ragozin, les principales vulnérabilités retrouvées dans le cloud sont dues à une mauvaise configuration, car le cloud adopte aujourd’hui une approche très orientée code.

On parle ici d’Infrastructure as Code, une approche qui consiste à gérer une infrastructure à partir de lignes de code, impliquant donc la création de fichiers de configuration. Il est essentiel de posséder un fichier de configuration complet et précis, car au moindre oubli ou erreur, les données sont exposées.

« Quand on va dans le Cloud, c'est miser sur la sécurité du développement de l'infrastructure » — David Lecarpentier, RSSI de GRTgaz

Environnement On-premises vs environnement Cloud

C’est ici que la grande différence se fait. Les outils de l’environnement On-premises (dit “sur site” ou “dans son propre environnement”) doivent être gérés et monitorés par l’utilisateur. Le cloud, lui, fournit directement ses propres outils.

Les environnements cloud présentent des avantages considérables par rapport aux environnements on-premises, comme le coût réduit, l’évolutivité ou encore la charge de travail moindre. Il faut toutefois faire attention, lors de la migration vers le cloud, à choisir un fournisseur de confiance.

« Être dans le cloud, c’est avoir une visibilité qu'on n’avait pas dans les environnements on-premises » — Abir Mouakher, CISO Secteur de l'Énergie

Identification des grandes tendances de risques et de vulnérabilités

Cloud de plus en plus utilisé, cloud de plus en plus visé

Parmi les attaquants du cloud, on retrouve des acteurs étatiques, des cybercriminels ou des activistes, mais leurs motivations observées sont principalement financières.

D’après le Global Threat Report 2024 de CrowdStrike, les intrusions dans les environnements cloud ont augmenté de 75 % en 2023, et les attaques ciblant le cloud ont augmenté de 110 %, montrant un terrain d’attaques en constante évolution.

« Les attaquants développent leurs compétences dans le cloud, dont certains qui se sont spécialisés dans ce domaine » — Mikael Le Gall, Manager Sales Engineering de CrowdStrike

Identifiants et IA compromis : un enjeu pour le cloud

Les identifiants compromis sont souvent la principale porte d’entrée dans les environnements cloud, que ce soit via des mots de passe volés ou des cookies de session.

Pour l’intelligence artificielle, cela a également un impact, car l’IA est de plus en plus utilisée pour prendre des décisions. En manipulant son apprentissage, on risque d’obtenir des réponses erronées.

« C’est très facile de changer le résultat et donc d’impacter les utilisateurs » — Abir Mouakher, CISO Secteur de l'Énergie

Se protéger dans le cloud

Gestion des identités : un facteur clé

Comme évoqué précédemment, les identifiants compromis sont l’une des principales causes d’intrusion. La gestion des identités est donc fondamentale, surtout dans un environnement cloud où l’on peut se connecter de partout.

Il est essentiel de mettre en place des automatisations, comme des correctifs et des tests, et d’adopter l’authentification multifactorielle (MFA).

« Là où il y a des menaces, il y a des opportunités » — Mikael Le Gall, Manager Sales Engineering de CrowdStrike

Bien organisé et entretenu, le cloud peut offrir une visibilité accrue sur les actifs du système d’information, ce qui permet une meilleure gestion des incidents.

Les risques concentrés sur les fournisseurs cloud

Toutefois, cet avantage n’immunise pas le cloud contre les menaces cyber. Les risques se concentrent sur un nombre limité d’acteurs : les fournisseurs cloud.

Ainsi, une attaque contre Snowflake, leader du stockage cloud, révélée en mai 2024, a eu des répercussions sur plus de 150 entreprises clientes.

Cette intrusion a révélé que les pirates pouvaient s’infiltrer dans les systèmes de nombreuses organisations, compromettant des informations sensibles et confidentielles. Les données se sont ensuite retrouvées sur BreachForums, une plateforme populaire auprès des cybercriminels.

L’enquête menée par Mandiant (Google Cloud) montre que les données exfiltrées concernent aussi bien le cadre professionnel que des informations personnelles, démontrant l’impact des appareils professionnels utilisés hors du cadre de travail.

Meilleures pratiques pour la migration vers le cloud

Les experts recommandent plusieurs pratiques pour une migration réussie :

Anticipation et préparation

Inclure la sécurité dès les phases initiales de planification et former les équipes pour qu’elles soient prêtes à gérer les nouvelles dynamiques de sécurité.

Gestion financière

Mettre en place des stratégies FinOps pour maîtriser les coûts du cloud, qui peuvent rapidement augmenter si elles ne sont pas contrôlées.

Contrats et responsabilités

Signer des contrats clairs avec les fournisseurs et comprendre les règles d’architecture minimales et la responsabilité partagée.

.jpg)

Pour retrouver tous nos autres articles, consultez la bibliothèque complète de nos articles.

Pour ce qui concerne nos émissions, dont est tiré cet article, vous pouvez consulter notre chaîne YouTube.

.avif)