Pour notre Table Ronde des Experts consacrée au devenir de l’IAM (Identity and Access Management, Gestion des Identités et des Accès), nous avons accueilli quatre intervenants : Gwendoline DENISSE (LastPass), Thomas VARILLON (Neverhack), Karim LAMOURI (Hackers Without Borders) et Benoît MOREAU (KNDS France). Guidés par Yasmine DOUADI, nos experts ont analysé les enjeux de l’IAM face à l’essor de l’intelligence artificielle et aux nouvelles pratiques malveillantes.

Vol de données internes : un risque sous-estimé

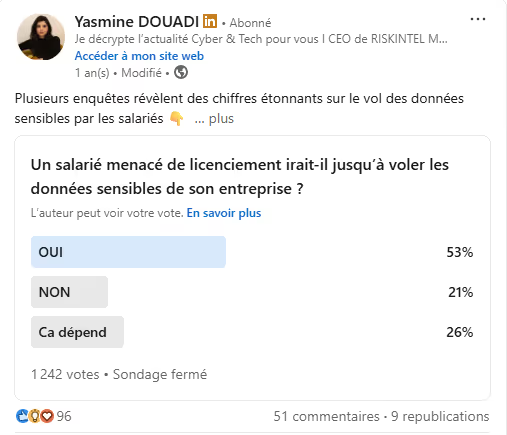

Nous avons d’abord présenté les résultats d’un sondage LinkedIn réalisé auprès de notre communauté sur la question : « Un salarié menacé de licenciement irait-il jusqu’à voler les données sensibles de son entreprise ? »

Parmi 1 252 votants, 53 % ont répondu oui, 21 % non et 26 % “ça dépend”.

"Ces chiffres sont effrayants !" commente Benoît MOREAU.

Gwendoline DENISSE ajoute : "Il serait intéressant de savoir si ces informations sont récupérées pour nuire ou pour un avantage personnel."

Karim LAMOURI nuance : "Les salariés ayant accès à certaines données n’ont pas toujours conscience de leur caractère sensible."

Ces résultats font écho à une étude Cyber-Ark de 2008, qui révélait que 88 % des administrateurs informatiques seraient prêts à voler des données sensibles en cas de licenciement. La période entre l’annonce et l’effet du licenciement est critique : elle peut permettre à un employé de récupérer des informations stratégiques.

Protéger les données grâce à l’IAM

Pour prévenir ce type de risque, les entreprises doivent adopter une gestion proactive des identités et des accès. L’automatisation des privilèges permet de couper l’accès aux informations dès qu’un rôle change ou qu’un employé quitte l’organisation.

D’autres mesures complètent cette stratégie :

"L'employé peut toujours prendre des photos de la donnée, donc il est très difficile de la protéger complètement" souligne Karim Lamouri.

Des mesures exceptionnelles, comme l’interdiction d’accès physique au poste de travail, peuvent s’appliquer lorsque des informations critiques sont en jeu. Les processus de type red button permettent de couper les accès en quelques heures, voire immédiatement.

Shadow IT : un danger invisible

Le shadow IT désigne les systèmes et applications mis en œuvre par les employés sans contrôle du RSSI. Par exemple, un salarié peut installer une application pour répondre à un client, mais celle-ci échappe à la supervision de l’entreprise.

Cette pratique augmente les points d’entrée vulnérables, et rend la sécurité du réseau plus complexe. La perméabilité entre mots de passe personnels et professionnels facilite les attaques.

Gwendoline DENISSE illustre le risque avec deux exemples :

- LinkedIn 2012 : un employé en télétravail hébergeait un blog personnel sur son poste professionnel. Une faille exploitée par des pirates a permis l’accès au réseau interne.

- Dropbox : quelques mois plus tard, un password spraying a exploité la réutilisation de mots de passe entre LinkedIn et Dropbox.

"Le Shadow IT est difficile à quantifier et encore plus à contrôler" rappelle Gwendoline Denisse

L’intelligence artificielle comme amplificateur de menace

L’IAM garantit l’identité de celui qui se connecte, protégeant les systèmes contre le vol de mots de passe, qu’il soit effectué via phishing ou par IA.

Les deepfakes, images et audios générés par IA, représentent une menace nouvelle et sophistiquée. Dans l’affaire Arup, des cybercriminels ont trompé un financier à Hong-Kong en se faisant passer pour le Directeur Financier et d’autres cadres, entraînant un transfert de 25 millions de dollars.

L'IA ne crée pas de nouvelles attaques mais elle les amplifie" explique Thomas Varillon.

La sensibilisation des employés devient essentielle pour se prémunir contre ces attaques.

Le MFA : la pierre angulaire de l’IAM

Benoît MOREAU le rappelle : "La longueur ou la complexité d’un mot de passe ne protège plus. La protection par mot de passe est morte."

Pourtant, il reste essentiel de ne pas réutiliser ses mots de passe. Le Multi-Factor Authentication (MFA), combiné à des gestionnaires de mots de passe comme LastPass, est désormais incontournable.

Selon une étude LastPass 2023, 57 % des entreprises utilisent le MFA. Mais le chiffre seul n’est pas révélateur : il faut vérifier quels accès sont protégés, et que le dispositif soit correctement installé et surveillé.

Limites et adoption

Certaines entreprises hésitent à déployer le MFA en raison du coût et de la fatigue des employés, qui peuvent cliquer sur « oui » sans vérification. Karim LAMOURI ajoute : "Les salariés ne veulent pas toujours utiliser leur téléphone personnel pour recevoir un code professionnel."

Les plateformes d’identité centralisée, telles que France Connect ou “Se connecter avec Google”, simplifient l’accès aux services, mais nécessitent MFA obligatoire pour éviter le risque lié à un mot de passe unique.

Biometrie et alternatives au mot de passe

La biométrie est difficile à usurper, mais elle n’est pas infaillible. Les réglementations sur la collecte et le stockage des données biométriques varient selon les pays.

"Je n’ai pas envie que mes données biométriques soient utilisées à cet effet", affirme Karim LAMOURI.

Les solutions comme les passkeys sont également vulnérables, comme l’a montré une faille récente sur les YubiKeys, permettant de voler des clés cryptographiques via l’analyse électrique du microcontrôleur.

Réglementations et IAM

Plusieurs réglementations européennes renforcent l’authentification et le suivi des identités :

- CRA : cyber-résilience

- NIS 2 : harmonisation des pratiques de cybersécurité

- DORA : renforcement de la résilience des organisations financières (en vigueur janvier 2025)

Ces textes obligent les entreprises à renforcer la protection des systèmes et des accès, et à mettre en œuvre des solutions comme le MFA et le least privilege.

Ainsi, les mots de passe seuls ne suffisent plus : selon Verizon 2021, 81 % des violations de données seraient liées à cette faiblesse. La réutilisation des mots de passe reste un facteur clé des cyberattaques.

L’IAM, le MFA, la gestion des privilèges et la sensibilisation des utilisateurs constituent aujourd’hui les principales défenses contre le vol de données, le shadow IT et l’exploitation de l’IA par des acteurs malveillants.

.jpg)

Pour retrouver tous nos autres articles, consultez la bibliothèque complète de nos articles de cybersécurité.

Pour ce qui concerne nos émissions, dont est tiré cet article, vous pouvez consulter notre chaîne YouTube.

.avif)